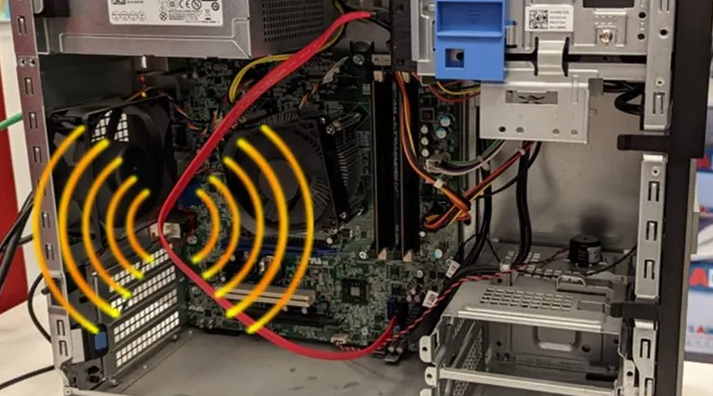

Os sistemas isolados costumam ser citados como à prova de vazamentos e comprometimentos. Tais plataformas controlam sistemas de infraestruturas críticas e armazenam backups, por exemplo, permanecendo desconectadas e, assim, invulneráveis a comprometimentos de redes corporativas e outros tipos de ataques remotos. Ou não, como demonstrou um pesquisador em segurança, que usou sinais de rádio emitidos por cabos SATA para transmitir informações

É um ataque engenhoso, desenvolvido por Mordechai Guri, diretor de pesquisa e tecnologia dos laboratórios de pesquisa em segurança da Universidade Ben-Gurion, em Israel. Ele demonstrou como, a partir de um malware desenhado especificamente para esse fim e batizado de SATAn, seria possível fazer com que os componentes enviassem dados de sistemas isolados a uma distância de até 1,2 metro, permitindo a extração de informações que, se acreditava, estavam à prova de comprometimento.

O vírus em questão não apenas separa os dados que serão transmitidos, mas também realiza operações de leitura e escrita específica que levam à emissão de sinais eletromagnéticos, que variam de 5.9995 e 5.0006 GHz; a partir dessa combinação, é possível transmitir caracteres específicos que, no caso, correspondem às informações vazadas.

Como prova de conceito, Guri foi capaz de transmitir a palavra “segredo”, em inglês, de um sistema isolado para um computador nas proximidades, equipado com um receptor. Até 1,2m, como dito, a integridade da mensagem é suficiente para ser compreendida, enquanto acima disso, ela começa a falar. A ideia, então, seria de utilização em um ataque direto, no qual o criminoso possui acesso físico ao dispositivo que será explorado.

A prova de conceito apresentada por Guri também descobriu que máquinas virtuais geram quedas na qualidade do sinal, enquanto o uso de embaralhadores no próprio disco pode servir como medida de defesa. A ideia é usar sistemas que monitorem ações de leitura e escrita específicas, adicionando ruído e impedindo que um sinal detectável seja emitido; a alternativa impede o vazamento de dados, mas também pode gerar maior desgaste dos equipamentos, além de exigir um trabalho de programação apurado.

Como se trata de uma prova de conceito, não existem indícios de uso do SATAn na prática. Ao contrário disso, são inúmeros os casos de intrusão a sistemas teoricamente isolados, principalmente quando falamos em operações de espionagem e sistemas de infraestrutura.